El otro día salió la noticia en muchísimos medios y redes sociales sobre que «Bitwarden ha sido hackeado«, lo cierto es que hubo mucho titular, pero realmente no hubo tanto riesgo, los atacantes modificaron el CLI de Bitwarden (durante hora y media) lo que comprometió a aquellos usuarios que descargaron Bitwarden CLI en ese tiempo (la versión 2026.4.0) aún así la noticia corrió como la pólvora y, aunque personalmente no uso bitwarden (soy más de guardar las contraseñas en local con KeePassXC) sí que estuve viendo alternativas cuando hace falta compartir contraseñas entre un equipo de personas (un departamento, personal externo al equipo, etc.) y me pareció interesante hacer una lista de los mejores sistemas para esto, de más sencillo y simple, hasta los más completos y complejos.

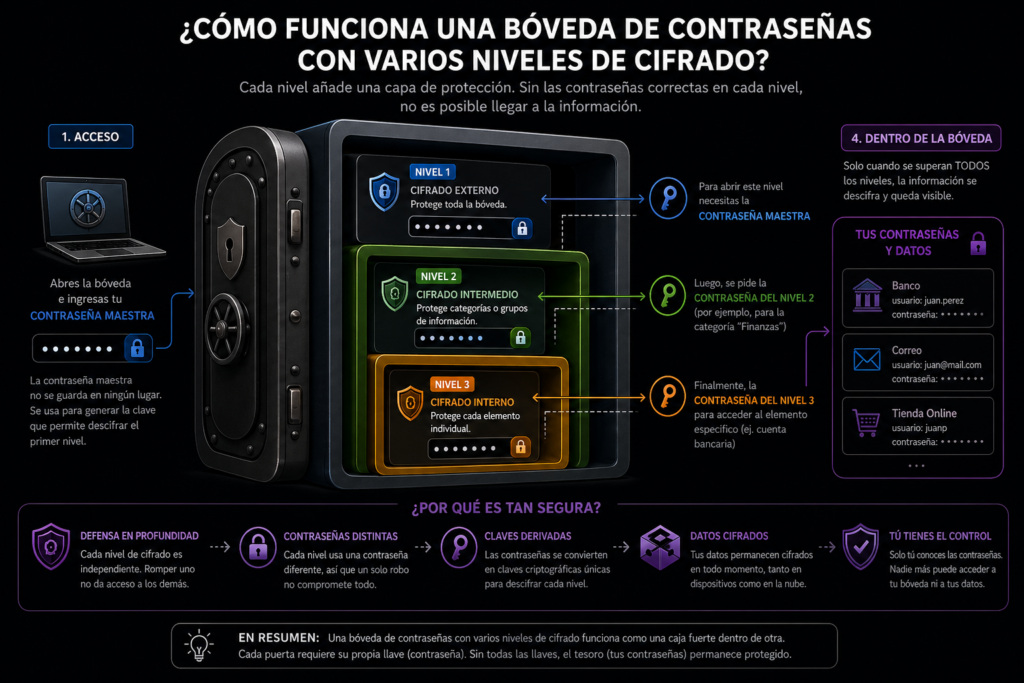

Hay que decir que la lista de esas herramientas son todas software libre, y garantizan las contraseñas con varios cifrados para no exponer físicamente la contraseña ni el hash salvo que conozcas otras contraseñas previas. Es lo que viene siendo un vault (una bóveda) donde hacen falta varias claves para poder acceder al verdadero almacenamiento de las contraseñas y aún así, no todos los usuarios pueden acceder a todas las contraseñas, únicamente a aquellas a las que tengan permiso.

Por motivos de trabajo (ISO27001 y demás) he tenido que probar varias de estas herramientas y, aunque es cierto que muchas empresas utilizan sistemas comerciales donde el alojamiento está fuertemente securizado en sistemas remotos controlados por la empresa (así la seguridad, actualizaciones e inviolabilidad está garantizada por la empresa a la que se le está pagando el servicio) hay muchas empresas que prefieren almacenar las contraseñas en local (sin acceso a Internet o con acceso restringido a la red corporativa mediante VPN o similar). Esto tiene un punto peligroso y es que un bug, que puede ser explotado por un atacante, o estamos muy encima de los sistemas y actualizamos rápidamente la aplicación, o puede ser explotado y, literalmente, es el sistema que almacena todas las contraseñas de nuestra empresa, por lo que podría ser bastante peligroso si no actuamos rápido en este caso.

A continuación vamos a ver la lista de bóvedas de contraseñas más útiles según el grado de dificultad y flexibilidad que necesitemos:

1. KeePassXC

Se integra con navegadores (Firefox, Chrome/Edge/Brave, KeePassXC-Browser) para el acceso rápido a contraseñas según la página y con otras aplicaciones como KeePassDX (Android), Strongbox/KeePassium (iOS), SSH agent, Auto-Type universal.

2. Vaultwarden

Se integra con los clientes oficiales de Bitwarden (web, escritorio Windows/Mac/Linux, iOS, Android, CLI), extensiones para Chrome/Firefox/Edge/Safari/Opera, CLI bw para pipelines CI/CD y SSO mediante proxy.

https://github.com/dani-garcia/vaultwarden

3. Padloc

Se integra con apps web, Windows, macOS, Linux, iOS y Android, extensión de navegador, API propia, WebAuthn/Passkeys y TOTP integrado.

4. Bitwarden (self-hosted oficial)

Se integra con SSO SAML/OIDC, SCIM, LDAP/AD, todas las extensiones y apps oficiales, CLI bw, API REST, Directory Connector e integración con Splunk/Datadog para auditoría de logs.

5. Passbolt Community Edition

Se integra con extensiones para Firefox, Chrome, Edge y Brave; apps móviles iOS y Android; escritorio Windows, Mac y Linux; LDAP/AD; SSO con SAML/OIDC (edición Pro); API REST, JSON-RPC, CLI go-passbolt, Ansible y Terraform provider.

6. Psono Community Edition

Se integra con extensiones para Chrome, Firefox, Edge, Brave, Opera y Vivaldi; apps Windows, macOS, Linux, iOS y Android; CLI para CI/CD y automatización; API REST; LDAP; SAML; OIDC; Duo; YubiKey y webhooks.

7. Teampass

Se integra con Active Directory mediante LDAP y OAuth2, extensión oficial para Chrome y Edge, API REST, 2FA con DUO Security y Google Authenticator, e importación desde KeePass y CSV.

8. Infisical

Se integra con operador Kubernetes, Terraform, Ansible, GitHub Actions, GitLab CI, CircleCI, Jenkins, AWS/Azure/GCP, Vercel, Netlify, Docker, SDKs para Node, Python, Go, Java, .NET, Rust y Ruby, CLI e OIDC/SAML SSO.

9. OpenBao

Compatible con la mayoría de plugins y SDKs de Vault: Kubernetes, Terraform, Ansible, AWS/Azure/GCP, Consul, secretos dinámicos para MySQL y PostgreSQL, PKI, SSH CA, Transit; CLI bao compatible con los comandos de vault.

10. CyberArk Conjur OSS

Se integra con Kubernetes (autenticador nativo), OpenShift, AWS IAM, Azure AD, GCP, Ansible, Jenkins, Terraform, Puppet, Chef, SDKs para Java, Ruby, Go, Python y .NET, Summon y Secretless Broker.

Otras bóvedas de almacenamiento de contraseñas interesantes

Además de estas 10 que son las más conocidas/funcionales (hay que decir que ciertas ventajas e integraciones corresponden a una versión de pago -aunque sea software libre, no son gratuitas-) hay muchas otras bóvedas de contraseñas que son igualmente interesantes y que no hemos añadido a la lista inicial simplemente porque son menos conocidas:

Phase

- Descripción: Gestor de secretos moderno, alternativa joven a Infisical y Vault con UI muy cuidada y enfoque DevOps. Cifrado end-to-end por entorno (dev/staging/prod), integración nativa con K8s, GitHub Actions, Vercel y Docker. Es el más «developer-friendly» del segmento secrets manager. SAML/OIDC empresarial requieren licencia.

- Web: https://phase.dev

Padloc

- Descripción: Gestor de contraseñas con la UI más limpia del lote, pensado para equipos pequeños y familias que rechazan Bitwarden por estética. Self-hosting con Docker Compose, cifrado E2E. Perfecto si la prioridad es UX antes que features empresariales.

- Web: https://padloc.app

AliasVault

- Descripción: Concepto distinto: gestor de contraseñas privacy-first con servidor de email integrado, cifrado end-to-end y completamente self-hosteable, que genera identidades alternativas (nombre, email, password) para cada web Opensourcedaily. AGPL-3.0, .NET + Blazor WebAssembly, instalación Docker en minutos. No tiene LDAP/SSO aún, pero está activamente en desarrollo y aporta algo único frente al resto.

- Web: https://www.aliasvault.net

PasswordStore

- Descripción: El estándar Unix. Cada contraseña es un fichero

.gpgcifrado con tu clave GPG, organizado en árbol de directorios y versionado con Git. Compartir = añadir la clave pública GPG de otra persona al fichero.gpg-idde una carpeta — funcionalmente eso son tus «grupos». 2FA conpass-otp. Cero servidor, cero base de datos, máxima auditabilidad. Curva de aprendizaje fuerte pero a tu nivel técnico encaja perfecto. Hay clientes para todo (browserpass, qtpass, Android, iOS). - Web: https://www.passwordstore.org

LessPass

- Descripción: Paradigma stateless: no sincroniza una bóveda cifrada — recuerdas un master password y LessPass regenera localmente cada contraseña usando un hash de dominio + login + master, sin necesidad de sync GitHub. No hay base de datos que comprometer porque no hay base de datos. Self-hosteable como servidor opcional para sincronizar metadatos no sensibles. Útil como complemento a un gestor «normal», no como reemplazo, pero filosóficamente interesante para credenciales que generes por algoritmo.

- Web: https://www.lesspass.com

Únete a la comunidad Sinologic

Crea tu cuenta gratuita y participa en las conversaciones sobre VoIP, Asterisk, Kamailio y telecomunicaciones IP.

Di lo que piensas, sin filtros

Los comentarios son la mejor parte del blog.